如漏洞遭利用,可导致攻击者不仅访问受谷歌控制的环境,还可以高权限访问50多个内部主机。

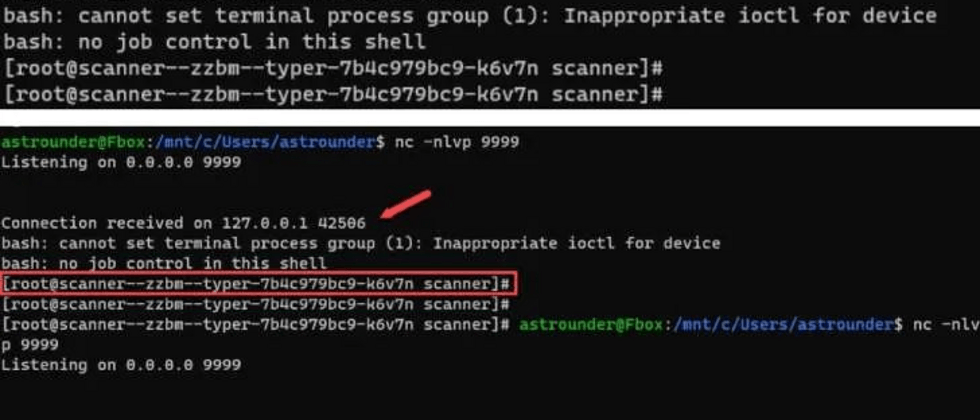

安全研究员在 VirusTotal 平台上发现了一个严重漏洞,可被用于实现远程代码执行 (RCE)。

该漏洞已修复。研究员指出,该漏洞可被用于“VirusTotal 平台上远程执行命令,并获得对其多种扫描能力的访问权限”。

VirusTotal 是谷歌 Chronicle 安全子机构的组成部分,是一款恶意软件扫描服务,能够通过70多款第三方反病毒产品分析可疑文件和URLs 并检查病毒。

该高危漏洞的编号为CVE-2021-22204(CVSS 7.8分),是因ExifTool 对DjVu文件的不当处理引发的任意代码执行漏洞。该攻击方法通过平台的 web 用户接口上传 DjVu 文件,触发 ExifTool 中的高危远程代码执行缺陷的 exploit。ExifTool 是一款开源工具,用于读取和编辑图片和PDF文件中的EXIF元数据信息。目前维护人员已在2021年4月13日发布的安全更新中修复该漏洞。

谷歌VirusTotal开源组件曝高危漏洞,可获取内网访问权限谷歌VirusTotal开源组件曝高危漏洞,可获取内网访问权限

研究人员指出,如漏洞遭利用,可导致攻击者不仅访问受谷歌控制的环境,还可以高权限访问50多个内部主机。

谷歌VirusTotal开源组件曝高危漏洞,可获取内网访问权限谷歌VirusTotal开源组件曝高危漏洞,可获取内网访问权限

研究人员指出,“耐人寻味的是,每当我们上传包含新payload 的哈希的文件时,VirusTotal 就会将payload 转给其它主机。因此,我们不仅获得RCE,它还被谷歌服务器转发给谷歌内网、客户以及合作伙伴。”

研究人员指出,已在2021年4月13日通过谷歌的漏洞奖励计划报告该漏洞,随后漏洞修复。

这并非ExifTool 缺陷首次成为达成RCE的中转。去年,GitLab 修复一个严重漏洞CVE-2021-22205(CVSS:10分),因对用户提供图片验证不当而导致任意代码执行。

**粗体** _斜体_ [链接](http://example.com) `代码` - 列表 > 引用。你还可以使用@来通知其他用户。