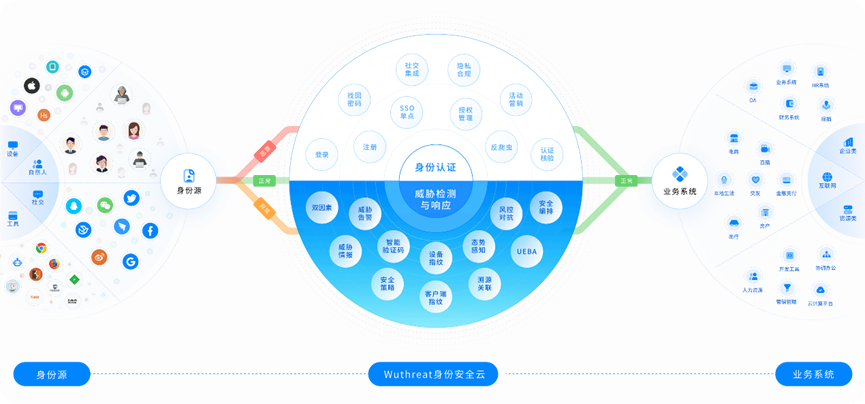

什么是WuThreat身份安全云?

WuThreat 身份安全云融入身份认证和身份威胁检测与响应(ITDR)的技术,快速为企业的Web、APP等业务构建一体化多身份场景的认证与安全解决方案。WuThreat在身份认证与威胁检测领域是全球的创新领导者,在身份认证数据流量中使用AI驱动的身份威胁检测与响应(ITDR)技术,在业务上真正实现身份认证即身份安全。

WuThreat 身份安全云专家-产品功能展示

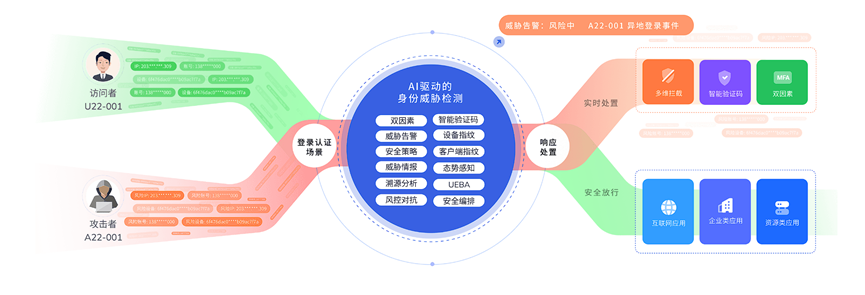

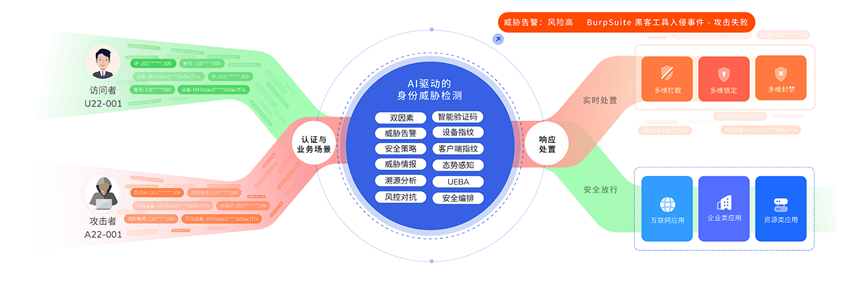

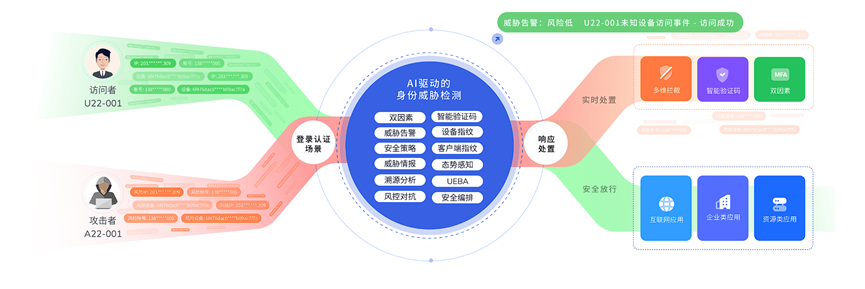

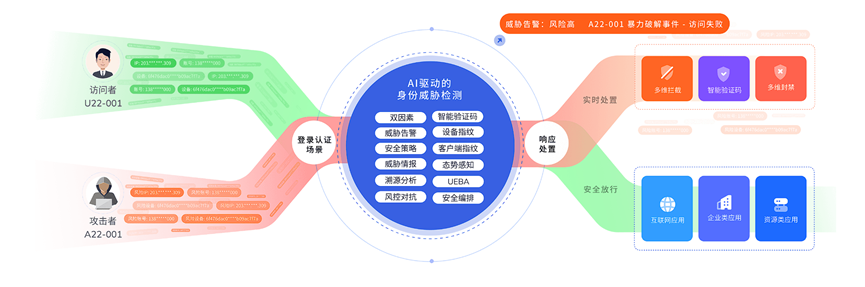

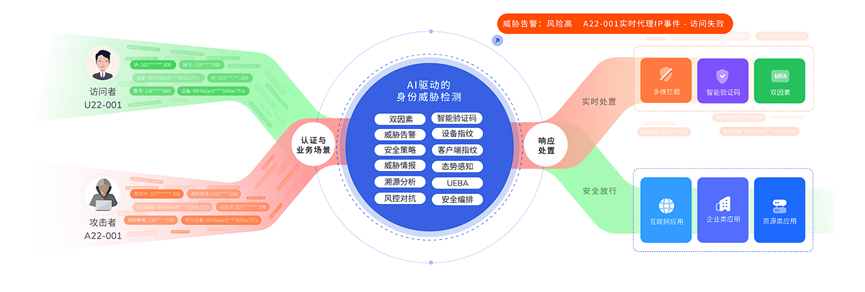

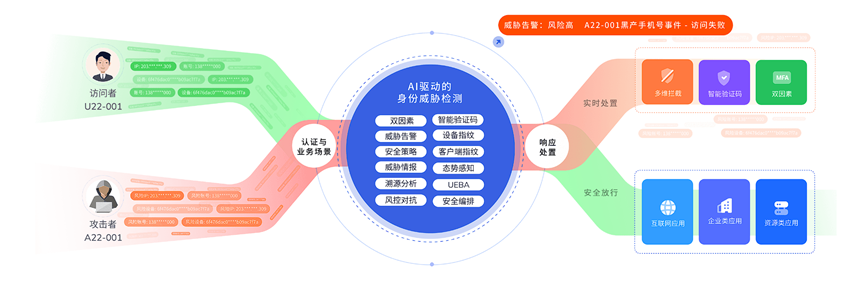

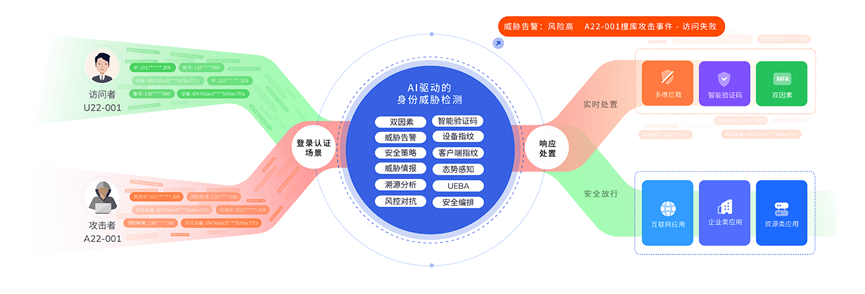

AI驱动的身份威胁检测与响应(ITDR)

WuThreat在身份认证与威胁检测领域是全球的创新领导者,在身份认证数据流量中使用AI驱动的身份威胁检测与响应(ITDR)技术,在业务上真正实现身份认证即身份安全。支持对Web攻击、身份类攻击、黑灰产行为类攻击进行检测与响应。如来自异常登录、黑客入侵、未知设备访问、暴力破解、实时代理、黑产手机号和撞库攻击等进行精准的威胁发现告警和实时处置。

身份安全-异地登录 身份安全-黑客入侵 身份安全-未知设备访问 身份安全-暴力破解 身份安全-实时代理IP 身份安全-黑产手机号 身份安全-撞库攻击感知身份安全态势,溯源关联每一次身份信息

WuThreat采用AI能力预测感知业务系统身份安全态势,利用大数据关联挖掘每一个身份访问信息。可对攻击趋势,攻击特征,攻击者画像,进行详细的检测和记录,并对攻击信息进行关联。

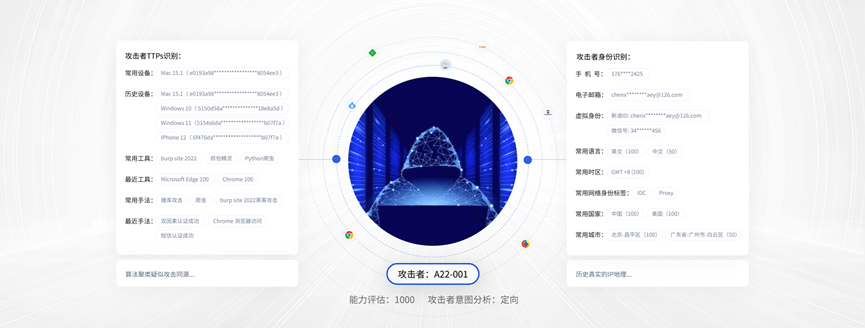

态势感知-溯源关联 可视化还原攻击路径,洞察每一个攻击者画像

WuThreat基于AI多训练模型识别攻击行为,将按照攻击链可视化还原攻击者的攻击路径,让攻击无法遁形;展示丰富的上下文信息进行研判,如攻击者常用设备、历史使用设备、登录工具、身份信息、IP地址等;通过威胁图谱不断洞察每一个攻击者画像数据。

攻击者溯源-攻击路径 攻击者溯源-攻击者画像WuThreat身份安全云的优势

平台优势:

- SaaS支持云原生自适应弹性

- 私有化云原生,轻交付

- 全面拥抱云原生基础设施和市场

- 用户数据动态密钥系统管理隔离,敏感数据RSA高强度公私钥

- 支持传统认证和业务身份场景,始终围绕用户业务场景需求

- 面向开发者的功能和接口与文档设计

- 面向安全、风控团队的能力,支持自定义安全API控制

身份威胁检测与响应技术弥补零信任与IAM的技术安全缺陷

安全优势:

- 智能验证码,机器学习模型对抗人机

- Web攻击、身份类攻击检测,通过实战对抗经验与漏洞情报知识进行检测与响应

- 支持安全编排,通过SDK深层多维采集与身份、业务特性来进行安全检测与响应控制

- 业务类攻击检测,通过代理IP、黑卡手机号实时威胁情报等检测业务安全类威胁

- 采用机器学习算法来学习身份认证流量、用户行为、客户端行为来发现威胁与响应

- 采用ATT&CK与场景的攻击知识来还原攻击者攻击路径,建立并不断学习攻击/访问者画像

- 用AI来感知绘制业务与安全态势,通过UEBA日志和大数据可视化溯源关联挖掘攻击者

- 加固身份集成协议,拦截新型钓鱼等威胁攻击

- 安全策略支持拦截与告警模式,响应手段丰富拦截、锁定、封禁、智能验证码、多因素

在身份认证与身份交互流量中识别威胁与响应,真正做到降本增效

五分钟快速集成 身份认证即身份安全

WuThreat成立于2019年,团队来自知名互联网企业与安全公司,在身份认证、威胁情报、AI机器学习、攻防对抗、APT与黑灰产对抗等领域方向拥有丰富的经验,15年的行业经验及不断的身份安全技术深耕,缔造了WuThreat身份安全云。

WuThreat全球创新者在身份认证数据流量中使用AI驱动的身份威胁检测与响应(ITDR)技术,快速为企业的Web、APP等业务构建一体化多身份场景的认证与安全解决方案,真正做到身份认证即身份安全。

搜索:“WuThreat身份安全云”

**粗体** _斜体_ [链接](http://example.com) `代码` - 列表 > 引用。你还可以使用@来通知其他用户。