在软件开发中,常用的抓包方式有 Charles 、 Fiddler和Burp,它们通过在手机网络中添加代理的方式,然后安装信任证书,接着就可以在 App 请求的时候拿到请求数据。不过,这也可能导致一些安全问题,所以对于我们通常的处理方式是,对于线上运行的包,需要防止这些抓包手段。

1,使用无代理 Proxy.NO_PROXY

在Android开发中,大部分的App的网络请求都是基于charles 和 fiddler 来进行抓包的,对网络客户端使用无代理模式即可防止抓包,代码如下。

OkHttpClient.Builder()

.retryOnConnectionFailure(true)

.proxy(Proxy.NO_PROXY)

.sslSocketFactory(ssl, trustManager)

.build()通常情况下上述的办法有用,但是无法防住使用 VPN 导流进行的抓包( Drony + Charles),使用VPN抓包的原理是,先将手机请求导到VPN,再对VPN的网络进行Charles的代理,绕过了对App的代理。

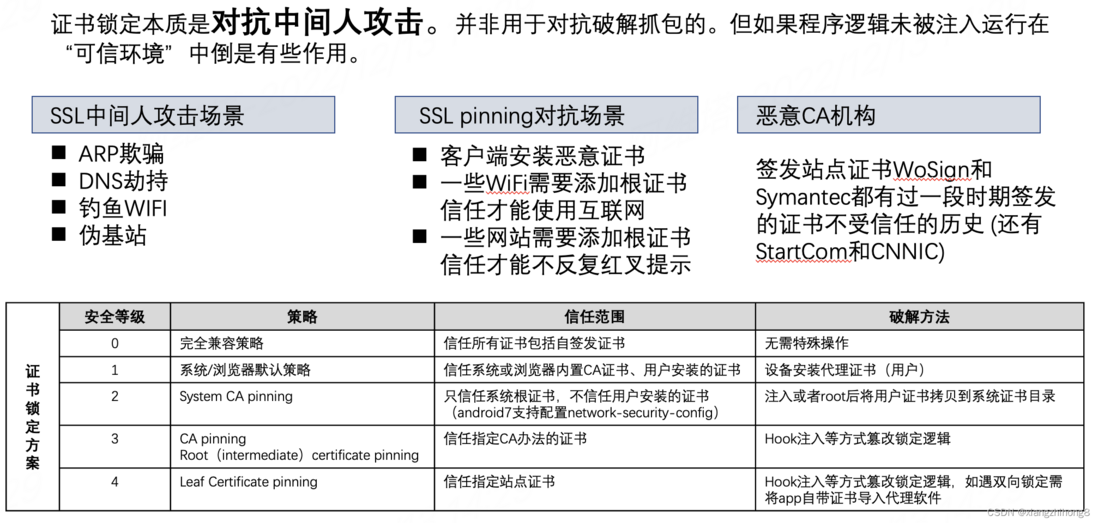

2,使用证书校验

此种方式可以有效的防止抓包,需要在App端嵌入证书,下面是证书校验的一些说明:

下面是使用Okhttp配合X509TrustManager对服务器证书进行校验的逻辑:如果服务器证书的 subjectDN 和嵌入证书的 subjectDN 一致,我们再进行签名内容 signature 的比对,如果一致则说明合法,否则是不合法的,不进行链接操作。

首先,我们需要从本地读出证书,获取一个X509Certificate。

val myCrt: X509Certificate by lazy {

getCrt(R.raw.my_ca)

}

private fun getCrt(@RawRes raw: Int): X509Certificate {

val certificateFactory = CertificateFactory.getInstance("X.509")

val input = ApplicationContext.resources.openRawResource(raw)

input.use {

return certificateFactory.generateCertificate(input) as X509Certificate

}

}然后,检查服务器证书时对比嵌入的证书是否合法。

private fun getTrustManagerInRelease(): X509TrustManager {

return object : X509TrustManager {

override fun checkClientTrusted(chain: Array<X509Certificate>, authType: String?) {}

override fun getAcceptedIssuers(): Array<X509Certificate> = arrayOf()

override fun checkServerTrusted(chain: Array<X509Certificate>, authType: String?) {

val myCrt: X509Certificate = myCrt

if (chain[0].subjectDN.name == myCrt.subjectDN.name) {

if (!myCrt.signature!!.contentEquals(chain[0].signature)) {

throw SSLHandshakeException("签名不符!")

}

}

}

}

}最后,在每次请求前将自定义的 SSLSocketFactory 和 X509TrustManager 填充到Okhttp 客户端中。

private fun getClient(ssl: SSLSocketFactory, trustManager: X509TrustManager): OkHttpClient {

return OkHttpClient.Builder()

.retryOnConnectionFailure(true)

.proxy(Proxy.NO_PROXY)

.sslSocketFactory(ssl, trustManager)

.build()

}经过上面的操作后,就基本解决了 Drony + Charles 抓包问题。不过为了安全,很多的银行类和支付类应用还会进行双证书的校验。

**粗体** _斜体_ [链接](http://example.com) `代码` - 列表 > 引用。你还可以使用@来通知其他用户。